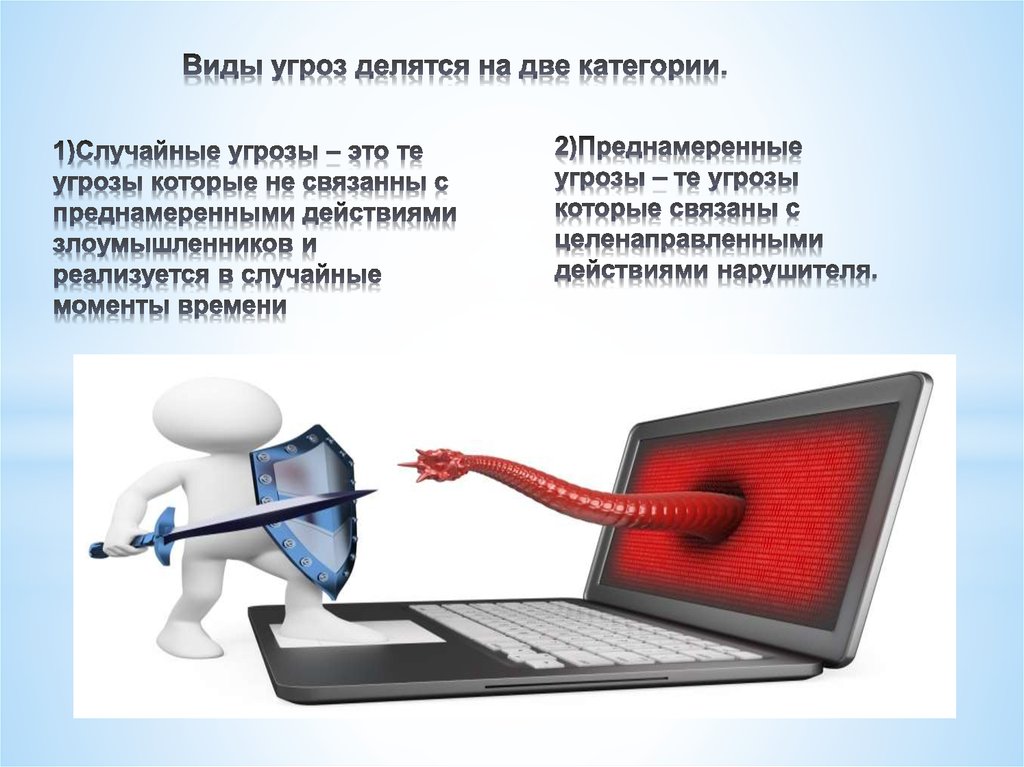

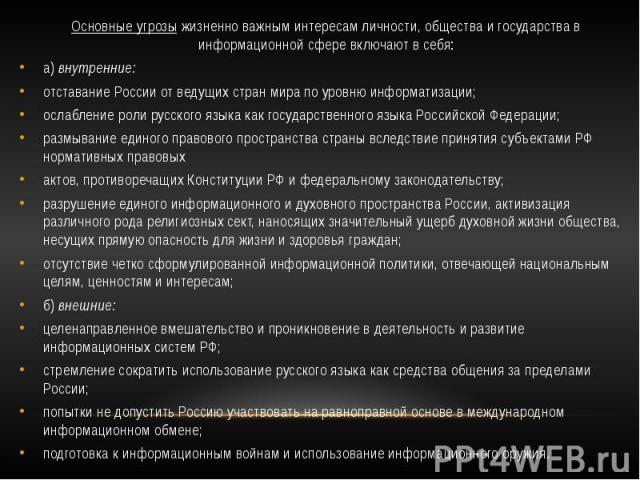

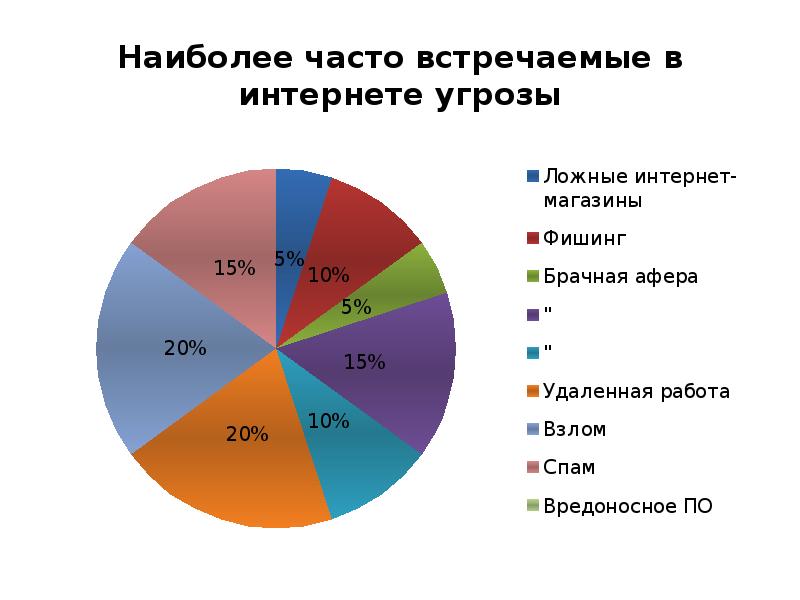

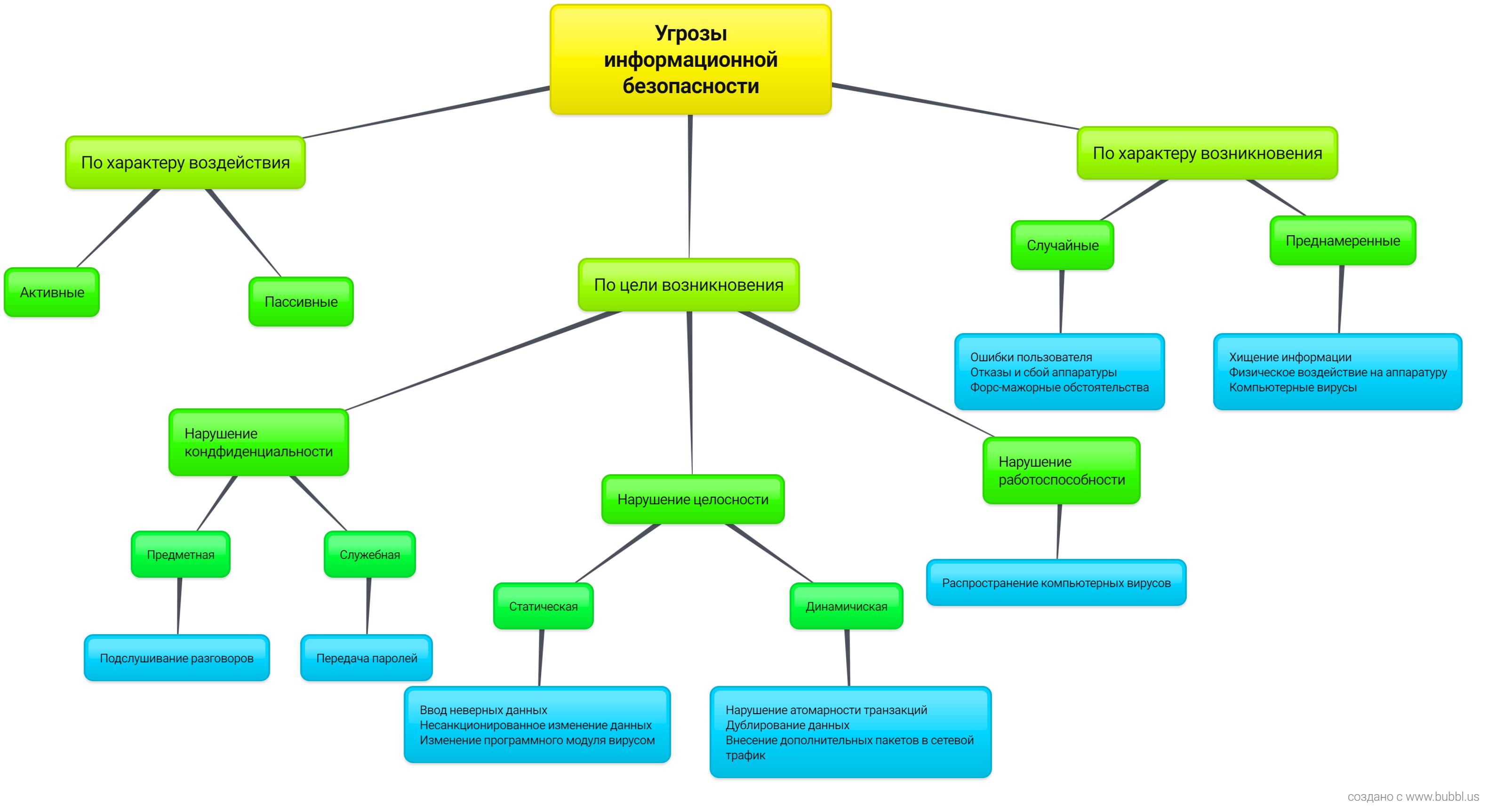

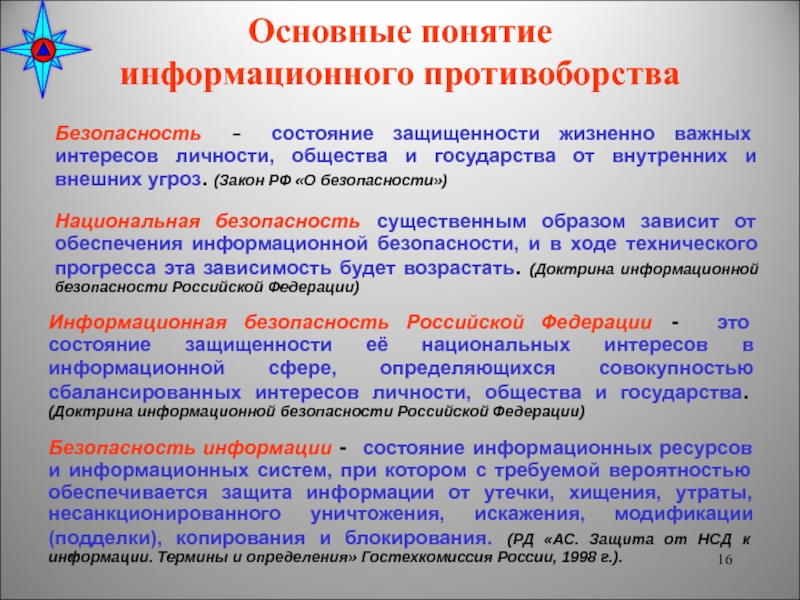

Как выглядит угроза информационной безопасности: визуальные примеры

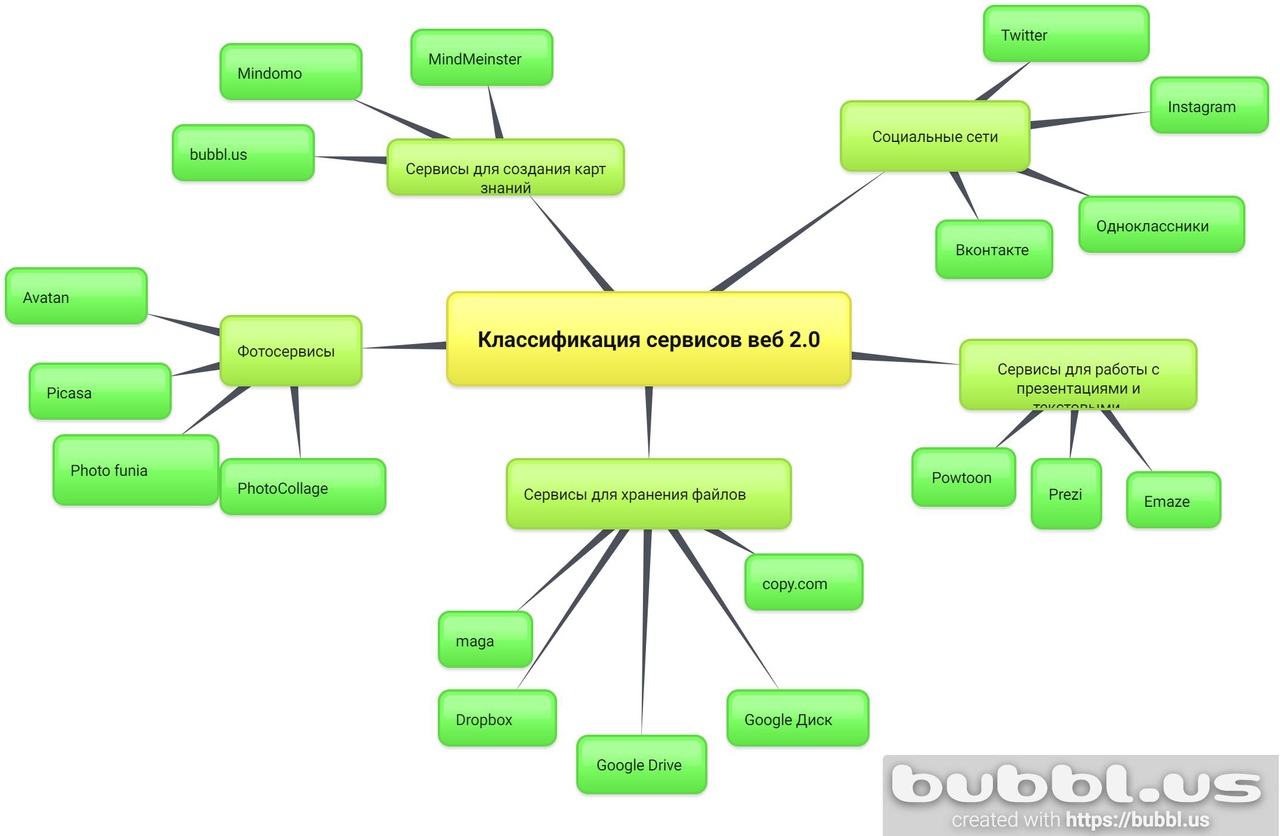

Раздел: Мудрость в деталях